Check Point Research (CPR), detectó una botnet llamada Twizt, que ya robó casi medio millón de dólares en criptomonedas en varios países. Se trata de una variante que desciende de Phorpiex y es capaz de robar criptomonedas en el momento de hacer transacciones. Puede sustituir de manera automática, la dirección de envío, por una a la que llegarán los fondos y es propiedad del atacante. Esta especie de red maligna, ya lleva 969 transacciones interceptadas y sigue contando.

La “botnet” Twizt, tiene la capacidad de funcionar sin necesidad de estar conectada a servidores activos. Eso le ayuda mucho a evadir los mecanismos de seguridad del dispositivo que infecta. Su ataque principal es a billeteras instaladas en computadoras y portátiles. Phorpiex, ha sido famosa por la sextorsión y el criptojacking. Cada dispositivo que infecte, puede ampliar a esta red pirata. Eso le ayuda a ser más estable y, por lo tanto, más peligrosa.

Así funciona la “botnet” Twizt

Esta amenaza aprovecha una técnica llamada “recorte de criptografía”, que se fundamenta en robar criptomonedas en el momento cuando se hace una transacción. Emplea malware que tiene como labor sustituir automáticamente la dirección de envío, por una que el atacante ha programado. El usuario, que no se percata del cambio, al enviar criptomonedas, sus fondos se dirigen a la billetera del pirata. Para esto el equipo o dispositivo deben estar infectados.

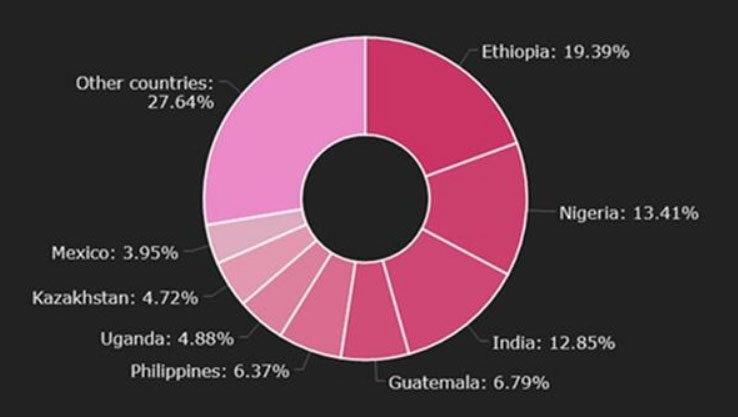

Desde noviembre de 2020, han secuestrado 969 transacciones y han robado 3,64 bitcoines, 5,87 ethers y 55 mil dólares del estándar ERC20. La mayor transacción interceptada hasta ahora ha sido por 26 ETH. Una “botnet”, puede utilizar la misma estructura de las redes distribuidas para funcionar y optimizarse. Al no requerir un servidor central, se disemina entre los dispositivos bajo la visión P2P o “peer-to-peer”. De esa forma recibe comandos y actualizaciones de miles de otras máquinas infectadas.

¡Suscríbete a nuestro boletín semanal!

Su diseño, P2P, la hace demasiado poderosa y muy difícil de destruir. Esta condición le ayuda a evadir los cortafuegos, porque no necesita un servidor central para funcionar. Funciona con al menos 30 tipos de billeteras de criptomonedas, de diferentes cadenas de bloques, incluidas Bitcoin, Ethereum, Dash, Monero y otras. No es que interviene en las transacciones de una cadena de bloques, sino que, en la interfase del usuario, puede cambiar la dirección de envío, en el momento de hacer una transferencia.

Precauciones

Las principales recomendaciones de CPR son: Antes de enviar tokens, verifique que la dirección de la billetera a la que enviará, es la correcta. Realizar una prueba de transacción, enviando montos pequeños primero. Mantener actualizado el sistema operativo. Evitar descargar software de fuentes no confiables o comprobadas. Si el usuario busca una billetera o intercambio, a través de Google, debe usar el primer sitio en su web y no los que están promocionados por avisos. Siempre, revise las URL.

Sitio web sobre criptomonedas, Bitcoin, DeFi, NFT y tecnología blockchain. Aprende con nosotros a utilizar la cadena de bloques.