Contra el protocolo de Bitcoin surge una nueva amenaza, las computadoras cuánticas, sin embargo, todavía hay demasiado por saber. En un análisis del investigador James Buterfill, de CoinShares, expone que no es fácil romper el algoritmo SHA-265 de la principal criptomoneda del mundo. Incluso con este tipo de ordenadores. Hasta ahora China, lidera la investigación y desarrollo de lo que será un cambio radical para la informática.

Aunque con las noticias hay revuelo sobre la posibilidad de que las computadoras cuánticas socaven la seguridad del Bitcoin, ya hay investigación post cuántica. En China se anunció la llamada Zuchingzhi 2.1. una máquina de 66 qubits, 10 millones de veces más veloz que la más rápida que existe. Esto ha generado nuevos temores, sin embargo, ya los desarrolladores “blockchain” llevan adelante trabajo incluso académico como respuesta.

Extremadamente difícil romper la criptografía

Buterfill explica en principio lo difícil que es romper un algoritmo criptográfico, indica que el método es por repeticiones. Esto hace que el tiempo que se emplea sea nada práctico. Una computadora común recorre todas las combinaciones de claves posible hasta dar con la correcta. Para el cifrado de 128 bits, eso le llevaría 10,79 trillones de años, porque la cantidad de variantes es de 340 seguido por 36 ceros. Calcula que es 785 millones de veces más de lo que lleva el universo en existencia.

Actualmente se produjo una migración hacia los sistemas de cifrado de 256 bits, por razones de seguridad, tras el caso de WikiLeaks en 2013. Otro método es el acústico, que consiste en “escuchar” con una antena el procesador de una computadora. De esta forma se determina la potencia de salida del equipo de cifrado. Pero se requiere que el atacante esté cerca del equipo. En el caso del Bitcoin, dada su naturaleza distribuida, no tiene sentido usar este mecanismo.

Bitcoin sería siendo seguro ante las computadoras cuánticas

Lo novedoso de las computadoras cuánticas es que reducen enormemente el número de pasos que requieren para realizar cálculos. No es que aumentan la velocidad del reloj, como lo explica Buterfill. Se emplean las propiedades de la mecánica cuántica para identificar patrones y esto hace algunas técnicas de cifrado vulnerables. Lo que está en riesgo ciertamente con las claves públicas conocidas, las cuales se usan cotidianamente. La clave de un usuario en cualquier sitio web, podría ser descifrada en cinco minutos utilizando los algoritmos Grover o Shor.

Buterfill señala que las webs de los gobiernos y del sector militar podrían seguir siendo seguras, pero las claves públicas, tendrían que manejarse de forma no ortodoxa. Un funcionario tendría que llevarlas de manera personal a otro y entregarla de manera física, lo que resulta poco práctico. El algoritmo de Bitcoin con el lenguaje SHA-256 debería hacerlo seguro ante una era post cuántica. Sin embargo, dice que, dada la estructura de esta criptomoneda, las computadoras cuánticas podrían comprometer la seguridad.

Cómo sería un ataque cuántico al Bitcoin

Cuando se realiza una transacción de Bitcoin, se emplea un algoritmo de firma digital de curva elíptica (EDCSA), el cual es de 256 bits. Este autoriza las transacciones, pero el esquema de firmas es de 128 bits. El pirata informático necesita explotar una clave privada con fondos en esa fase de la transacción. En esta parte se está realizando investigación académica ya, según lo reporta Buterfill.

Se apoya en la investigación de Divesh Aggarwal, para describir cómo sería un ataque cuántico. El atacante de una computadora cuántica, solamente necesita encontrar la clave privada de una billetera, cuando conoce la clave pública. Luego de realizar la transmisión en la red Bitcoin, se revela la clave pública y el atacante se haría pasar por el usuario legítimo. El atacante se tiene que asegurar que la transacción fraudulenta, se registre primero en la “blockchain”, que la del usuario legítimo. El atacante cuántico estaría “robando” la transacción y conduce la salida de esta, no gastada (UTXO), a la dirección que elija.

Este tipo de ataques requiere que las computadoras cuánticas procesen de manera confiable, en un tiempo similar al intervalo del bloque de 10 minutos.

Otro tipo de ataques cuánticos

El algoritmo de minería de Bitcoin también usa lenguaje SHA-256, que sería imposible de descifrar con computadoras cuánticas. Pero podría haber un grupo de piratas, coordinados para dirigir un ataque de 51 por ciento y controlar la red. De esta forma podrían incurrir en doble gasto y reescribir los bloques. Lo anterior tendría respuesta con el aumento de la dificultad de minado, sobre la base de que el uso de computadoras cuánticas estaría extendido.

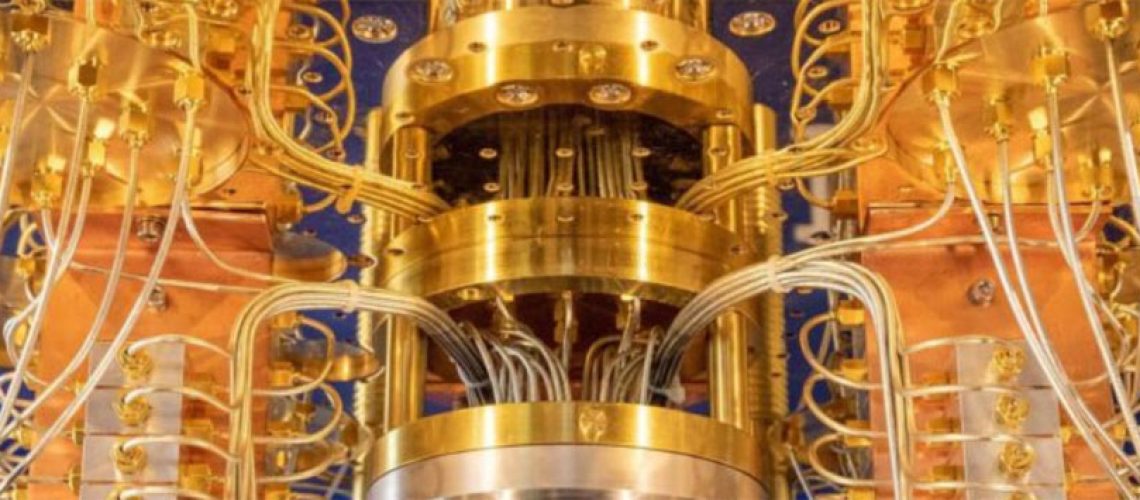

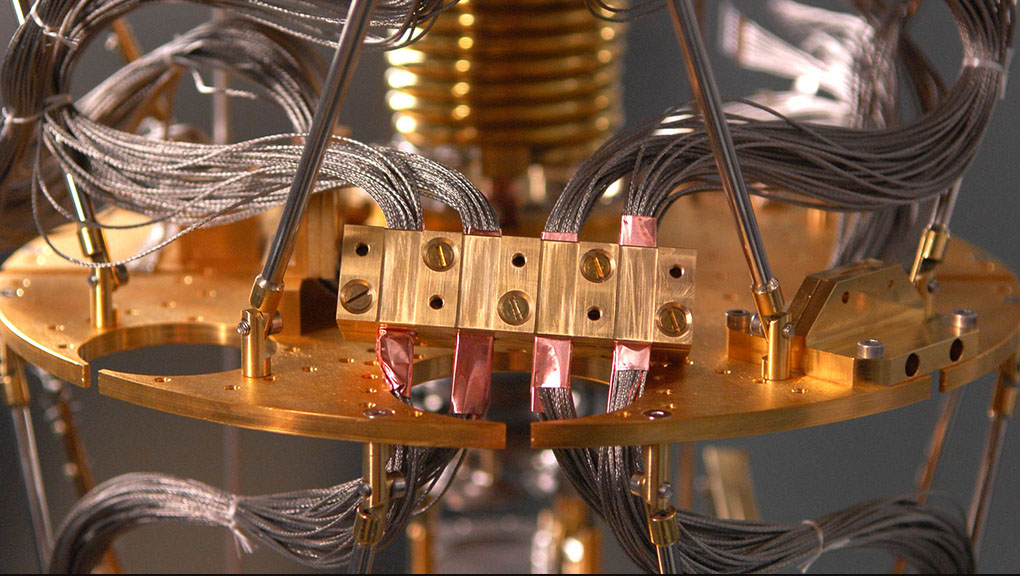

Aunque el uso de energía de las computadoras cuánticas es más bajo en la teoría, su sistema de enfriamiento es de alta demanda. Lo muestra Buterfill en un artículo que cita del Laboratorio Nacional de Energía Renovable. Esto aumenta el costo de demanda de energía de los equipos de minería que se utilizan en la producción de Bitcoin.

Cuando puede ocurrir el ataque cuántico al Bitcoin

Todavía queda mucho tiempo para que las computadoras cuánticas puedan descifrar el algoritmo de 128 bits. Son muy rudimentarias para lograrlo, además de la debilidad de que son sensibles al ruido ambiental. Esa falla se llama decoherencia cuántica y cuando ocurre se pierde información y datos. Actualmente no pueden descifrar el algoritmo de 128 bits, pero se espera que en un futuro puedan hacerlo. Las estimaciones de todas las visiones se ubican entre cinco a 20 años, pero la mayoría coincide en los 15 años.

Esos usuarios tendrán que mover sus monedas a direcciones resistentes a las computadoras cuánticas.

JAMES BITERFILL

Respuestas en camino

Buterfill informa que ya están en desarrollo algoritmos post cuánticos. Estos nuevos sistemas de encriptación aumentarían el tamaño de la clave en unos pocos miles a un millón de bits. Sin embargo, es poco práctico y no es necesario para Bitcoin. El Imperial College también investiga y propone una bifurcación suave. Sería una actualización del protocolo para demorar la revelación de la clave pública, en el momento de una transacción. Para que eso pueda hacerse, ya existe funcionalidad en el código de Bitcoin.

Quedarían en riesgo aquellos usuarios cuyas claves públicas ya son conocidas y surgieron de los comienzos de funcionamiento del protocolo. Esos usuarios tendrán que mover sus monedas a direcciones resistentes a las computadoras cuánticas. Buterfill dice que las billeteras con claves públicas conocidas y cuyas claves privadas se han perdido, serán una recompensa para los que construyen estos nuevos ordenadores.

Queda poco tiempo, alrededor de 10 años para cambiar todo el sistema criptográfico que existe. El modelo de usuarios en Internet tendrá que cambiar, porque una computadora cuántica pone en riesgo a todas las webs con sesiones. Ya comienzan a surgir las primeras iniciativas para establecer estándares en la criptografía post cuántica. Tal cual lo hace el Instituto Europeo de Normas de Telecomunicaciones.

Sitio web sobre criptomonedas, Bitcoin, DeFi, NFT y tecnología blockchain. Aprende con nosotros a utilizar la cadena de bloques.