KyberSwap, un intercambio descentralizado (DEX) de larga trayectoria, fue víctima de un hackeo que le costó a la plataforma más de 48 millones de dólares en pérdidas.

Según el reporte de REKT, el ataque, tuvo como objetivo los grupos KyberSwap Elastic (liquidez concentrada).

El exploit implicó el uso de préstamos flash para impulsar los precios de los activos a una región de la curva de liquidez de cada grupo donde no había liquidez existente. Luego, al ejecutar intercambios extremadamente precisos dentro de esta región, el explotador pudo engañar al código de Kyber mediante un error de precisión.

Dirección del explotador 1 (ARB, OP, ETH, MATIC, BASE, AVAX): 0x50275e0b7261559ce1644014d4b78d4aa63be836

Dirección del explotador 2 (ARB, OP, ETH, MATIC, BASE, AVAX): 0xc9b826bad20872eb29f9b1d8af4befe8460b50c6

Ejemplo de transmisión del hackeo a KyberSwap (ETH): 0x485e08dc…

El atacante utilizó la dirección 0x50275 para la ejecución y la dirección 0xc9b82 para retener los fondos robados en todas las cadenas afectadas.

La financiación inicial provino de Tornado Cash en Ethereum (a través de una dirección intermediaria). Esta a su vez financió las direcciones ARB, OP, BASE y Scroll (no utilizadas). La financiación de MATIC y AVAX provino de FixedFloat.

¿Quién está detrás del hackeo?

El explotador claramente tiene talento en la cadena, mostrando su trabajo a través de registros de eventos de transmisión durante todo el ataque. Dejó comentarios encantadores como “Paso 2, encontrar la liquidez requerida”, “¿Es suficiente?” y “Violando ahora”.

También enviaron 1000 ETH en Arbitrum a una dirección asociada con el hackeo de Indexed Finance por valor de 16 millones de dólares en octubre de 2021.

Si bien esto puede ser una simple mala dirección, el movimiento suena plausiblemente como las acciones del hacker indexado, Andean Medjedovic, amante del protagonismo, quien anteriormente ha sido ofensivo.

Sin embargo, aunque muchos hacks recientes tienen escrito Lazarus por todas partes, este incidente parece diferente.

Los sinceros “huevos de pascua” en cadena y los intentos de desorientar no son el estilo de Lazarus; no pierden el tiempo planteando pistas falsas.

En cambio, optan por trabajar abiertamente, basándose en complejas redes de transacciones para aburrir y confundir a los investigadores, o despistarlos.

Y si fuera Lázaro, ciertamente no buscarían negociar…

¿Qué sigue?

KyberSwap confirmó el hackeo y ha aconsejó en su momento a los usuarios que retirara sus fondos lo antes posible.

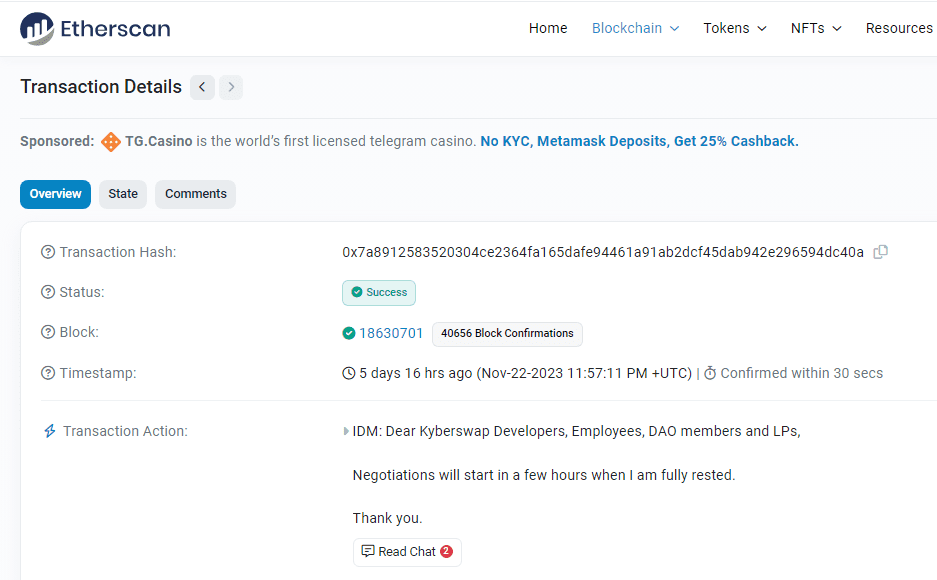

El atacante declaró que está dispuesto a negociar, pero es probable que KyberSwap esté buscando una recuperación completa de los fondos robados.

Queda por ver cómo se resolverá este incidente, pero es un recordatorio de que incluso los proyectos más establecidos no están a salvo de los ataques.

Sitio web sobre criptomonedas, Bitcoin, DeFi, NFT y tecnología blockchain. Aprende con nosotros a utilizar la cadena de bloques.